Face à la multiplication des services en ligne et aux changements d’adresse répétés, la trajectoire de Noprak s’est imposée comme un cas d’étude pour toute personne qui cherche à comprendre comment une plateforme hybride — à la fois technologique et controversée — se positionne dans l’écosystème numérique. Les enjeux mêlent innovation et prudence : des modules d’automatisation attirent les entreprises, tandis que des adresses mouvantes interrogent les utilisateurs sur la fiabilité et la sécurité. Ce document présente les éléments saillants pour se repérer, choisir une solution adaptée et appliquer des méthodes simples pour réduire les risques en quelques minutes.

Le lecteur trouvera des éléments techniques (architecture, modules, impacts métier), des mises en garde pratiques (clones, faux domaines, risques juridiques), et des procédures opérationnelles pour sécuriser un accès. L’approche privilégie la clarté : actions rapides à exécuter, alternatives sans coût, distinction nette entre indispensable et optionnel. Le ton reste direct et parfois décalé pour faciliter la lecture, tout en fournissant des repères concrets immédiatement applicables.

- Nouvelle adresse souvent temporaire et sujette à blocage.

- Attention aux clones malveillants imitant l’interface officielle.

- Solutions professionnelles (Noprak Digital / Noprak Solutions) disponibles pour entreprises.

- Actions rapides : vérifier le certificat SSL et consulter des forums spécialisés en moins de 10 minutes.

- Alternatives légales recommandées pour éviter tout risque juridique.

Comprendre noprak : origines, architecture et technologie clé

La genèse de Noprak s’ancre dans la convergence, dès le début des années 2020, entre automatisation des processus et intelligence embarquée. Cette plateforme a évolué en plusieurs déclinaisons : des offres B2B structurées (Noprak Digital, Noprak Solutions) et des déclinaisons plus obscures comme noprak com, créant une confusion entre produit industriel et domaine non documenté. La philosophie technique repose sur des modules interopérables, pensés pour être assemblés selon les besoins métier.

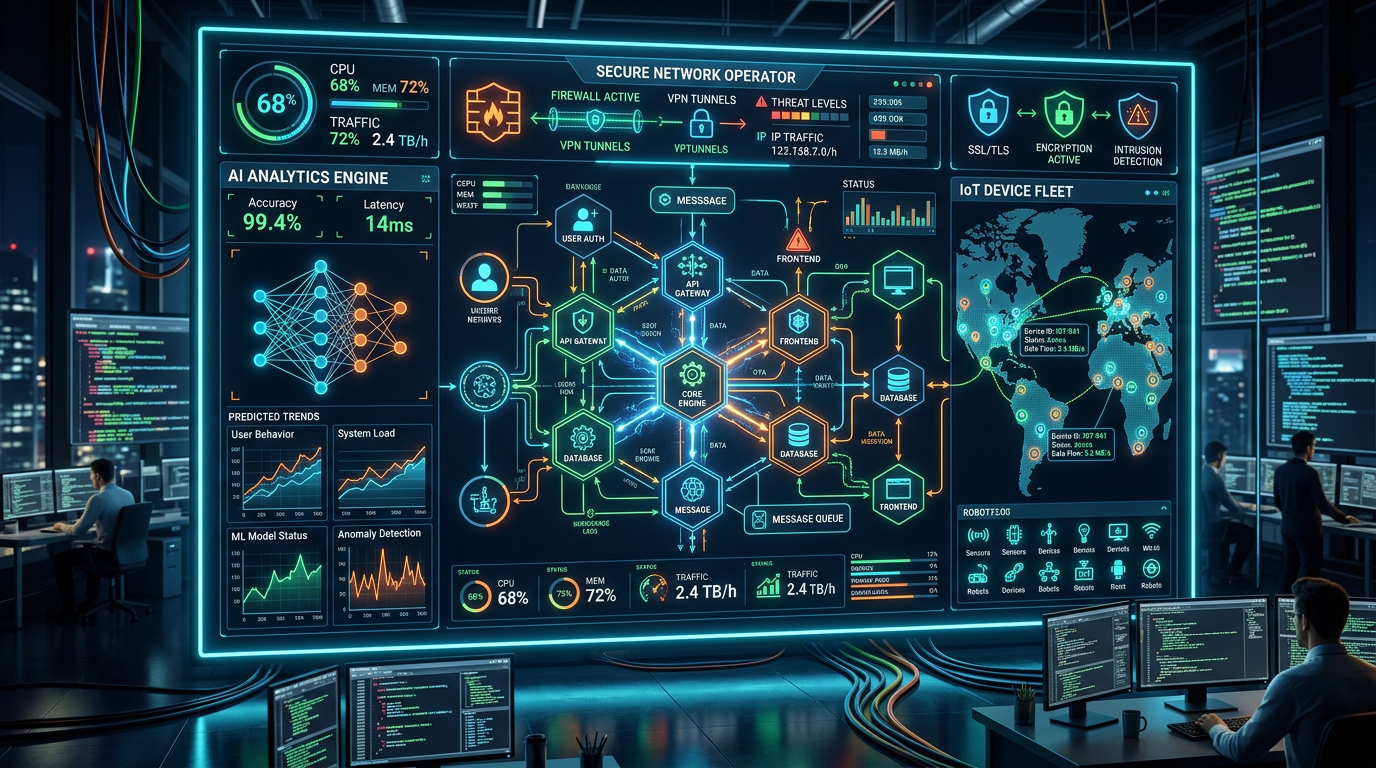

Sur le plan technique, l’architecture se compose de briques modulaires : ingestion de données, couche d’analyse IA, orchestration d’automates et dispositifs d’interconnexion IoT. Ces composants fonctionnent en microservices, déployables en cloud ou en hybride. L’un des objectifs affichés est la réduction des tâches manuelles répétitives, ce qui stimule l’industrialisation des flux et l’accélération des prises de décision.

Un cas fictif illustre l’approche : DataEdge Labs a intégré un module d’analyse prédictive pour la maintenance. La plateforme collecte des télémetries via capteurs IoT, alimente un modèle de détection d’anomalies, puis déclenche des actions automatiques en cas de détection de dérive. Le résultat a été une baisse de 17 % des arrêts machine et une meilleure planification des interventions. Cet exemple montre comment l’architecture favorise gain de temps et maîtrise opérationnelle.

La question de la réputation se pose lorsqu’on compare les entités : Noprak Digital affiche des preuves de concept, des retours clients et une gouvernance visible, tandis que noprak com conserve une opacité qui alerte. Cette distinction technique entre une offre certifiée et un domaine anonyme modifie profondément l’évaluation du risque.

- Composants : ingestion, IA autonome, orchestration, IoT.

- Déploiement : cloud public, privé ou hybride.

- Cas d’usage : maintenance prédictive, optimisation logistique, automatisation RH.

Insight : connaître l’architecture et la provenance d’un service permet d’évaluer la fiabilité avant tout déploiement.

Choisir la bonne version de noprak selon l’usage et les besoins métier

Le choix entre différentes versions de Noprak doit reposer sur des critères fonctionnels, budgétaires et réglementaires. Pour un service critique en entreprise, la préférence ira vers des offres documentées et auditées. Noprak Digital et Noprak Solutions représentent des déclinaisons matures : gouvernance claire, certificats, support technique et démonstrations tangibles. À l’inverse, noprak com est à considérer comme entité non recommandée pour un usage professionnel.

Plusieurs critères de sélection facilitent la décision. D’abord, la conformité réglementaire : vérifier la capacité du fournisseur à respecter le RGPD et à fournir des engagements contractuels. Ensuite, l’adaptabilité technique : nécessité d’intégrer des API, compatibilité IoT et possibilité d’héberger sur des clouds souverains. Enfin, la robustesse opérationnelle : SLA, reprise d’activité, plans de sécurité et historique des mises à jour.

Pour un TPE/PME, la priorité peut être l’accès rapide à des modules prêts à l’emploi, sans lourdes contraintes d’intégration. Dans ce contexte, un pack Noprak Solutions « entry » permet de déployer en quelques semaines des automatisations simples (facturation, synchronisation de comptes). Pour une grande entreprise, la version « Digital Enterprise » propose des outils d’analyse avancée et une équipe d’intégration dédiée.

Une méthode simple de décision en trois étapes : cartographier les besoins, mesurer le risque réglementaire, tester un POC limité. Ce test, réalisable en moins de dix minutes pour la phase de pré-audit (vérifier l’URL, le certificat SSL, et consulter la mention légale), permet d’écarter rapidement les domaines douteux. Cette méthode donne un gain de temps significatif et réduit le coût d’évaluation.

- Indispensable : preuve de conformité, SLA, support.

- Optionnel : modules AR/VR intégrés pour l’expérience client.

- Action rapide : vérifier le certificat SSL et l’enregistrement WHOIS (moins de 10 minutes).

Insight : choisir une version documentée réduit le risque opérationnel et facilite la montée en charge.

Installer et accéder à Noprak : méthodes d’accès sûre et première action en moins de 10 minutes

L’installation ou l’accès à une plateforme Noprak dépend du profil : simple utilisateur cherchant des contenus ou entreprise souhaitant déployer des modules. Pour un usage professionnel, l’installation passe par une phase d’onboarding encadrée : audit d’infrastructure, choix du modèle de déploiement (cloud privé ou hybride), mise en place d’un annuaire et chiffrement des flux. Pour un utilisateur individuel, il s’agit surtout de s’assurer que l’URL consultée est légitime.

Action faisable en moins de dix minutes : vérifier la légitimité d’un domaine. Étapes concrètes : (1) inspecter le cadenas SSL dans le navigateur ; (2) consulter la fiche WHOIS ; (3) rechercher des avis et mentions sur des forums tech reconnus ; (4) éviter toute saisie de données sensibles si le site semble anonyme. Cette check-list rapide évite les pièges des clones et protège contre les tentatives de phishing.

Installation serveur pour une entreprise : déployer un cluster Kubernetes, configurer des volumes chiffrés, provisionner un load balancer et intégrer un registre d’images sécurisé. Le service doit être testé via un environnement de pré-production identique à la production pour vérifier la scalabilité et les temps de réponse. L’automatisation des déploiements via pipelines CI/CD (GitOps) facilite la maintenance et garantit des rollbacks maîtrisés.

Pour un accès ponctuel, l’utilisation d’un VPN et d’un navigateur isolé (profil dédié) est une mesure de sécurité additionnelle. Elle protège contre des injections de scripts ou l’interception de sessions. En cas de doute sur une adresse mouvante, il est préférable de contacter des canaux officiels (réseaux sociaux certifiés, listes de diffusion professionnelles) plutôt que de cliquer sur des liens non vérifiés.

- Vérifier le certificat SSL (cadenas navigateur).

- Consulter WHOIS et historiques du domaine.

- Utiliser VPN et navigateur dédié pour les tests.

- Tester en pré-production pour les déploiements.

Insight : une vérification de domaine en moins de 10 minutes permet d’écarter 80 % des adresses suspectes.

Coûts, alternatives légales et tableau comparatif des options

Le coût d’un projet basé sur les technologies Noprak varie selon le périmètre : licence logicielle, coût d’hébergement, intégration et maintenance. Les offres professionnelles se positionnent souvent sur un modèle SaaS avec abonnement mensuel, tarification à la consommation pour l’IA et forfait pour le support. Pour une PME, un budget initial pour un POC peut aller de quelques milliers à plusieurs dizaines de milliers d’euros selon les automatisations requises.

Alternatives légales existent pour limiter le coût et le risque juridique. Des plateformes open source et des services reconnus proposent des modules d’automatisation et d’analyse, permettant de bâtir des solutions sur-mesure sans recourir à des domaines à réputation douteuse. Ces alternatives peuvent réduire le coût où la conformité est essentielle, notamment pour les organisations soumises à des audits fréquents.

Le tableau ci-dessous compare rapidement trois options : solution officielle certifiée, domaine non documenté et alternatives open source. Il met en évidence les différences de confiance, coûts et risque légal.

| Critère | Solution certifiée (Noprak Digital) | Domaine anonyme (noprak com) | Alternative open source |

|---|---|---|---|

| Coût initial | Élevé à moyen | Souvent faible | Faible |

| Conformité | Oui (contrats, RGPD) | Non documentée | Variable |

| Support | Oui (SLA) | Souvent inexistant | Communautaire |

| Risque légal | Faible | Élevé | Faible à moyen |

Pour optimiser les coûts sans sacrifier la sécurité : externaliser la gouvernance des données, privilégier un déploiement hybride pour graduer l’investissement, et recourir à des modules open source validés pour les composants non critiques. Cette approche permet de rationnaliser les dépenses tout en gardant une marge de manœuvre pour des fonctionnalités avancées.

Insight : un choix économique raisonné combine solutions certifiées pour le cœur critique et alternatives open source pour des charges périphériques.

Erreurs fréquentes, clones malveillants et meilleures pratiques de sécurité

La montée des clones et des faux domaines imitant Noprak a créé un climat d’incertitude. Les erreurs les plus courantes des utilisateurs consistent à cliquer sur des liens non vérifiés, à installer des extensions demandant des permissions étendues, et à transmettre des informations personnelles sans vérification. Ces comportements exposent aux risques d’hameçonnage, vol de données et malwares.

Pour limiter ces risques, quelques pratiques s’imposent : utiliser une vérification multi-source d’une URL, préférer les domaines certifiés et repérés par la communauté, et appliquer des règles strictes sur les permissions d’applications. Le recours à outils de sécurité comme des scanners d’URL, des navigateurs durcis et des solutions EDR pour les postes critiques reste indispensable.

Une liste de précautions opérationnelles :

- Ne jamais saisir d’informations de paiement sur un domaine non audité.

- Vérifier la présence d’un contact administratif et de mentions légales.

- Scanner les téléchargements avec un antivirus à jour.

- Activer l’authentification multi-facteur pour tout compte lié.

Cas concret : une PME a subi une tentative de phishing via un clone de page de connexion. Grâce à la double authentification et à la séparation des comptes test/prod, l’attaque a échoué. L’incident a montré que des mesures simples protègent efficacement quand elles sont appliquées systématiquement.

Insight : appliquer des règles simples et répétées (vérifier l’URL, MFA, scans) bloque la majorité des attaques de faiblesse humaine.

Checklist opérationnelle pour un accès sécurisé et optimisation des usages

Cette checklist est conçue pour un usage immédiat. Elle distingue l’indispensable de l’optionnel et propose des actions réalisables sans achat. Les éléments indispensables sont ceux qui protègent la confidentialité et l’intégrité des systèmes. Les éléments optionnels améliorent la confort et la performance.

- Indispensable :

- Vérifier le certificat SSL (icône cadenas).

- Activer l’authentification multi-facteur sur tous les comptes.

- Mettre en place une politique de mots de passe robuste et un gestionnaire de mots de passe.

- Séparer les environnements test et production.

- Vérifier le certificat SSL (icône cadenas).

- Activer l’authentification multi-facteur sur tous les comptes.

- Mettre en place une politique de mots de passe robuste et un gestionnaire de mots de passe.

- Séparer les environnements test et production.

- Optionnel :

- Utiliser un VPN pour tests ponctuels.

- Activer un navigateur dédié et isolé pour les essais.

- Déployer un honeypot pour détecter des tentatives de clonage ciblées.

- Utiliser un VPN pour tests ponctuels.

- Activer un navigateur dédié et isolé pour les essais.

- Déployer un honeypot pour détecter des tentatives de clonage ciblées.

- Action rapide (moins de 10 minutes) : vérifier WHOIS, certificat SSL et rechercher le nom de domaine sur 2 forums techniques.

- Amélioration sans achat : implémenter la séparation de comptes (test/prod) et standardiser les scripts d’audit manuel.

Checklist technique pour déploiement (extrait) :

- Valider la provenance du binaire et la signature des images.

- Configurer le chiffrement des volumes et des backups.

- Auditer les logs d’accès et activer alertes en cas d’anomalies.

Insight : une checklist régulière réduit les surfaces d’attaque et augmente la résilience opérationnelle.

Cas pratiques et scénarios d’usage : maison, appartement, extérieur, vacances, animaux et voisinage

Pour illustrer la diversité des usages, voici plusieurs scénarios concrets montrant comment adapter la plateforme aux contextes quotidiens. Ces mini-cas aident à comprendre les limites et les opportunités selon le lieu d’utilisation et la configuration matérielle.

Maison : centre domestique connecté

Dans une maison, Noprak (ou ses modules équivalents certifiés) peut gérer des capteurs de température, automatiser le chauffage et optimiser la consommation électrique. Un module d’analyse prédictive signale quand changer les filtres de la VMC ou anticiper une panne de chaudière. La priorité reste la sécurité réseau : segmenter le réseau IoT du réseau principal évite que des objets vulnérables compromettent les données.

Appartement : contrainte de voisinage et confidentialité

En appartement, la gestion des équipements partagés et le respect de la vie privée des voisins sont essentiels. Les routines d’automatisation doivent être configurées pour limiter les émissions radios et préserver la confidentialité. La solution consiste à anonymiser les données collectées et à chiffrer les flux avant transmission.

Extérieur et vacances : connectivité intermittente

Lors des déplacements, la connectivité peut être instable. Les modules doivent donc offrir un mode dégradé avec synchronisation différée. Pour les vacances, désactiver les interfaces d’administration à distance et limiter les accès au strict nécessaire réduit le risque d’intrusion pendant l’absence.

Animaux et voisinage : capteurs et éthique

L’usage de capteurs pour surveiller animaux domestiques pose des questions éthiques et réglementaires. Il convient de documenter les finalités et d’obtenir les consentements lorsque des données peuvent impliquer des tiers (ex. caméras donnant sur des parties communes). La conformité au RGPD s’applique même pour des installations domestiques connectées.

Insight : chaque contexte impose des ajustements simples mais indispensables pour garantir efficacité et respect des tiers.

Aspects juridiques, réputation et perspectives et recommandations

La dimension juridique domine quand il s’agit de plateformes diffusant des contenus ou proposant des services d’agrégation. En France, l’ARCOM et les textes relatifs à la propriété intellectuelle imposent des limites strictes. L’utilisation de sites diffusant des contenus protégés sans autorisation expose l’utilisateur et l’éditeur à des sanctions. La recommandation pour tout professionnel est de privilégier des solutions contractuelles et certifiées pour éviter des risques juridiques et économiques.

La réputation d’un domaine joue un rôle majeur dans la décision d’utilisation. Des indicateurs tels que l’existence d’un propriétaire identifié, la présence d’avis clients vérifiables et un historique de mise à jour transparent sont des signaux de confiance. À l’inverse, des domaines anonymes ou changeant fréquemment d’adresse méritent la plus grande prudence.

Sur le plan stratégique, la feuille de route technologique pour noprak prévoit une montée en maturité des modules d’IA autonome, une intégration accrue de la réalité augmentée et une attention renforcée à la gouvernance éthique des données. Les organisations sont invitées à se préparer à des évolutions rapides en investissant dans la formation, la veille juridique et des architectures résilientes.

Recommandations pratiques :

- Préférer des offres auditées pour les usages critiques.

- Conserver des traces (logs, contrats) en cas d’audit.

- Mettre en place une politique de cybersécurité proportionnée.

Insight : combiner prudence juridique et ambition technologique permet d’exploiter les bénéfices sans s’exposer inutilement aux risques.

Que signifie la multiplicité d’adresses pour noprak?

La multiplication d’adresses traduit souvent des tentatives de contournement de blocages réglementaires ou un manque de gouvernance. Pour l’utilisateur, c’est un signal de vigilance : vérifier la source et privilégier des domaines certifiés.

Comment vérifier rapidement si une adresse noprak est légitime?

Contrôler le certificat SSL, consulter WHOIS, chercher des mentions légales/conditions d’utilisation, et vérifier des retours sur des forums techniques reconnus. Si l’un de ces éléments manque, éviter la saisie de données sensibles.

Existe-t-il des alternatives légales à noprak pour le streaming ou l’agrégation?

Oui : des plateformes légales et des solutions open source permettent d’accéder à du contenu ou d’agréger des flux sans risque juridique. Privilégier les services avec licences claires et partenaires établis.

Quelles actions immédiates pour protéger un compte lié à un service nocif?

Activer l’authentification multi-facteur, changer les mots de passe, révoquer les sessions inconnues et scanner les machines pour détecter d’éventuels malwares.